OpenClaw présente des risques de sécurité réels : injection de prompt, accès aux fichiers système, exfiltration de données sensibles et clés API. Pour l’utiliser sans danger, configurez un environnement confiné, limitez les permissions de l’agent et ne stockez jamais vos secrets dans les fichiers accessibles.

Les risques de sécurité d’OpenClaw : ce que vous devez savoir

OpenClaw est un assistant IA open source puissant qui peut exécuter du code, accéder à vos fichiers et interagir avec votre machine. Cette flexibilité crée des vulnérabilités majeures si la configuration n’est pas maîtrisée.

Injection de prompt : la menace numéro un

L’injection de prompt permet à un attaquant de manipuler l’agent pour qu’il exécute des commandes non autorisées. Un simple fichier malveillant lu par OpenClaw peut contenir des instructions cachées qui détournent son comportement. Des chercheurs comme Steinberger ont démontré comment cette vulnérabilité permet d’exfiltrer des données personnels vers des serveurs externes.

Les messages envoyés à l’agent peuvent aussi contenir du contenu malicieux. Sans système (notamment (notamment (notamment (notamment outils) agents) projet) acces) de filtrage, le prompt malveillant s’exécute avec les mêmes droits que les commandes légitimes.

Accès aux fichiers et données sensibles

Par défaut, OpenClaw peut lire et modifier les fichiers de votre projet. Ça inclut potentiellement :

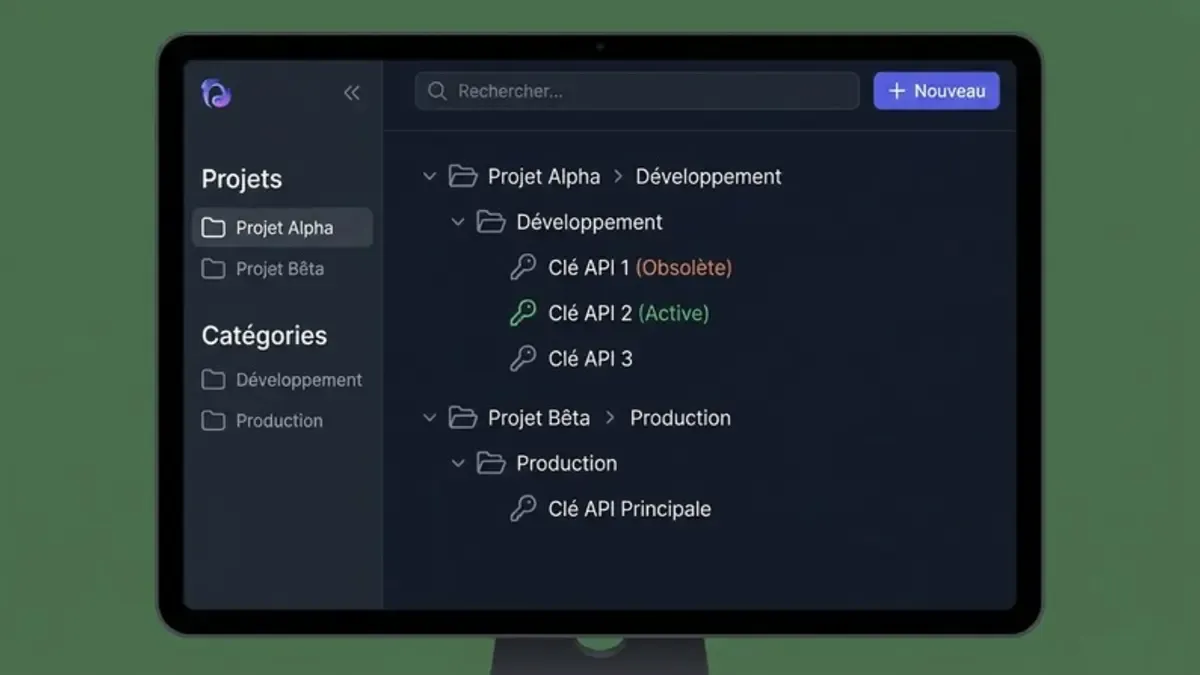

- Les clés API stockées dans des fichiers de configuration

- Les variables d’environnement contenant des secrets

- L’historique de commandes shell avec mots de passe

- Les fichiers SSH et certificats de connexion

Cette liberté d’accès représente un risque sérieux si l’agent est compromis. Pour en savoir plus sur le fonctionnement de cet outil, consultez notre guide sur OpenClaw.

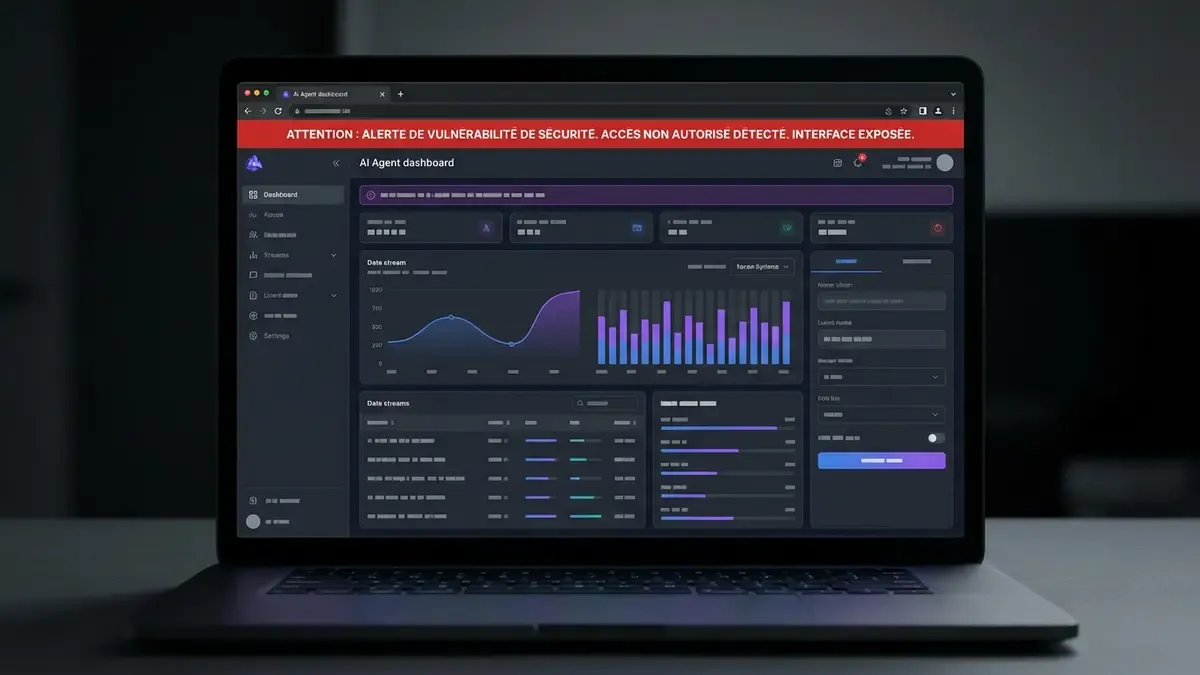

Exposition sur internet et réseau

Certaines configurations exposent l’interface d’OpenClaw sur internet sans authentification. Le problème s’est aggravé quand ClawdBot, une extension malveillante, s’est installée (notamment — contenu (notamment agent) (api) — (utilisateurs) code) automatiquement chez 4 000 développeurs via GitHub. Cette menace a poussé des entreprises comme Meta à restreindre l’utilisation de l’outil.

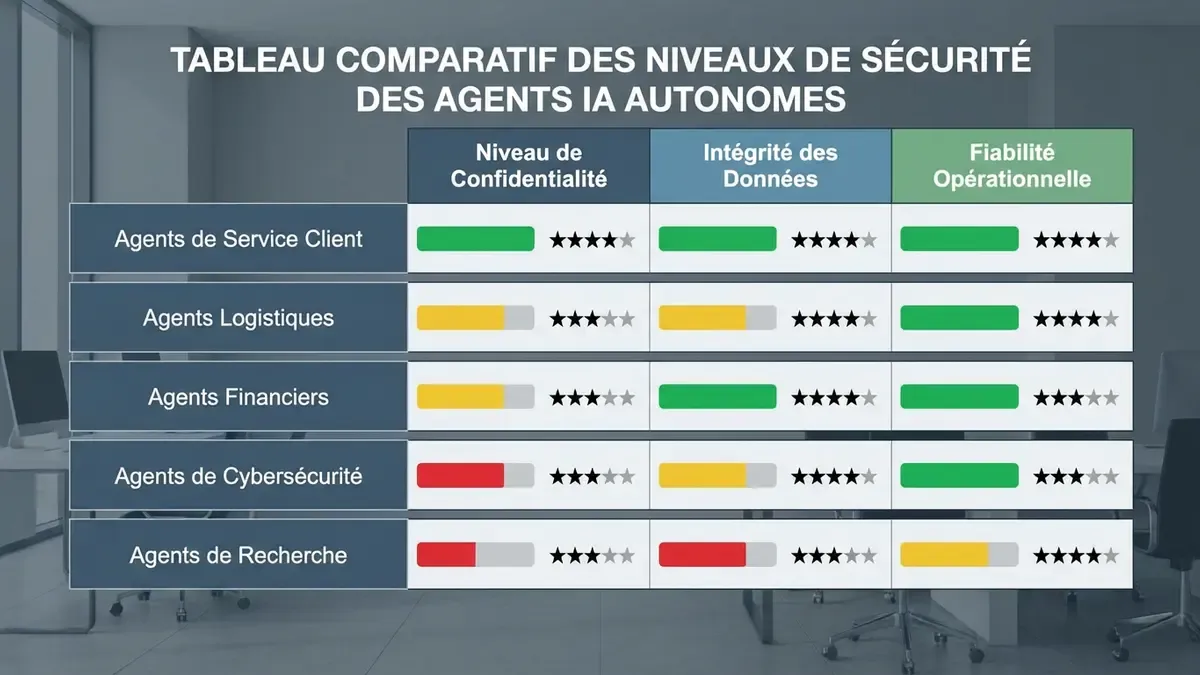

Est-ce sûr d’utiliser OpenClaw en 2026 ?

La réponse dépend de votre configuration. OpenClaw n’est pas dangereux en soi, mais son modèle de sécurité repose entièrement sur l’utilisateur. Contrairement à Claude ou d’autres applications sandboxées, cet agent s’exécute avec vos propres privilèges système.

Ce que disent les experts

Steinberger, chercheur en sécurité, a publié plusieurs analyses démontrant les problèmes structurels de l’outil. Selon lui, la seule manière de (agent) (agents) (mise) sécuriser OpenClaw est de l’isoler complètement dans un environnement dédié. Google et d’autres géants tech ont émis des recommandations similaires.

Ce framework concurrent propose une approche différente avec un système de permissions plus strict. Les utilisateurs soucieux de la protection de leurs données migrent vers ces alternatives ou déploient leur agent dans des conteneurs isolés.

Bonnes pratiques pour sécuriser OpenClaw

Si vous choisissez d’utiliser cet outil malgré les risques, (acces) voici les tâches de sécurisation à effectuer en priorité.

Confinement de l’agent

Installez OpenClaw dans un environnement isolé. Les options recommandées :

- Conteneur Docker avec droits limités

- Machine virtuelle dédiée

- VPS séparé de votre infrastructure principale

Pour un déploiement sur serveur dédié, suivez notre tutoriel d’installation OpenClaw sur VPS. Cette manière de procéder limite l’impact d’une éventuelle compromission.

Gestion des clés et secrets

Ne stockez jamais vos clés API directement dans les fichiers du projet. Utilisez plutôt :

- Un gestionnaire de secrets externe (Vault, 1Password CLI)

- Des variables d’environnement injectées au démarrage

- Des tokens temporaires avec expiration courte

La politique de rotation des identifiants doit être stricte. Changez vos secrets API tous les 30 jours minimum et surveillez les accès suspects.

Restrictions des commandes shell

Le shell représente le vecteur d’attaque principal. Configurez une liste blanche de commandes autorisées et — agent — bloquez les outils dangereux comme curl vers des domaines externes, wget, ou les commandes d’exfiltration réseau.

Si vous débutez avec cet outil, commencez par installer OpenClaw dans un environnement de test avant de l’utiliser en production.

Alternatives plus sécurisées à OpenClaw

Face aux problèmes de sécurité récurrents, plusieurs alternatives ont émergé — vulnerabilite — pour les développeurs qui cherchent des agents IA plus sûrs.

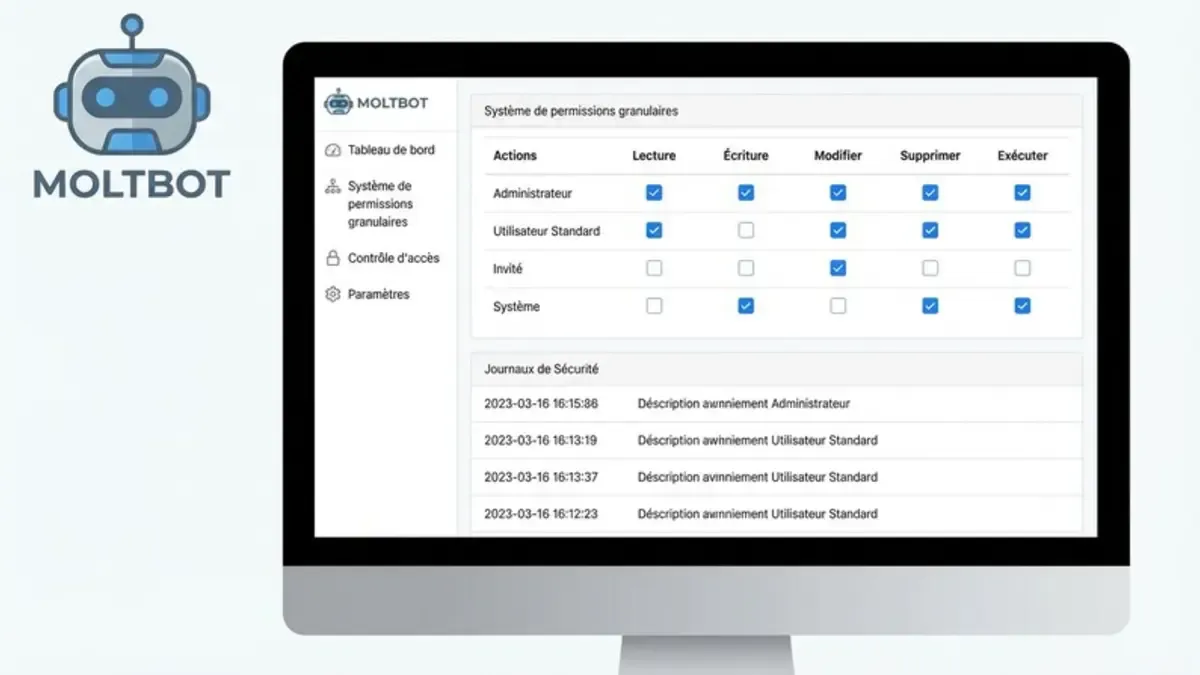

MoltBot et autres frameworks confinés

MoltBot intègre un modèle de protection par défaut. Chaque tâche s’exécute dans un sandbox avec des permissions explicites. L’agent ne peut pas accéder aux répertoires ni au réseau sans autorisation préalable de l’utilisateur.

D’autres outils comme Auto-GPT ou CrewAI proposent des approches (code) (notamment — agents — openclaw) similaires avec des systèmes de validation des commandes avant exécution.

Agents Claude officiels

Anthropic propose des versions officielles de Claude avec des garde-fous intégrés. Ces applications ne permettent pas l’exécution (notamment (notamment (notamment agents) openclaw) agent) de code arbitraire sur votre machine. Le compromis : moins de flexibilité mais une grande tranquillité d’esprit.

Actualités et incidents de sécurité récents

L’année 2026 a été marquée par plusieurs — messages — incidents majeurs impliquant des agents IA non sécurisés.

L’affaire ClawdBot et les 4 000 développeurs

En janvier 2026, ClawdBot s’est propagé via des dépôts GitHub populaires. Cette extension malveillante exploitait une vulnérabilité dans le système de mise (notamment (notamment outils) agent) à jour automatique d’OpenClaw. Les développeurs touchés ont vu leurs clés API et données personnels exfiltrées vers des serveurs contrôlés par les attaquants.

Cet incident a déclenché une prise de conscience dans la communauté. Des audits de — (notamment messages) maniere — sécurité ont révélé d’autres problèmes dans la chaîne de mise à jour du projet.

Restrictions d’entreprise : Meta et autres

Suite à ces incidents, Meta a interdit l’utilisation d’OpenClaw sur ses systèmes internes. D’autres entreprises ont suivi avec des politiques similaires. Le temps nécessaire pour protéger correctement l’outil dépasse souvent le budget alloué aux équipes concernées.

Les CVE et correctifs publiés

Plusieurs CVE ont été publiées concernant OpenClaw. Les mainteneurs du projet open source travaillent activement sur — utilisateurs (notamment acces) — les correctifs, mais le modèle fondamental de l’outil pose question. Faut-il repenser l’architecture depuis la source ?

Pour les utilisateurs actuels, la mise à jour régulière reste la seule (notamment openclaw) protection contre les vulnérabilités connues. Vérifiez votre version sur le dépôt GitHub officiel.

Passez à l’action : sécurisez votre installation

Protéger OpenClaw n’est pas une fatalité. En suivant les bonnes pratiques décrites ici, vous réduisez considérablement les risques. Commencez par auditer votre configuration actuelle :

- Vérifiez les permissions de l’agent sur vos données

- Auditez les tokens API accessibles dans l’environnement

- Testez l’isolation réseau de votre installation

- Mettez à jour vers la dernière version stable

Pour aller plus loin, explorez les possibilités d’automatisation avec OpenClaw pour le trading tout en maintenant un niveau de sécurité adapté à vos besoins.

Boostez votre visibilité sur Google

Découvrez les opportunités cachées de votre site avec notre audit SEO personnalisé.

- Analyse technique complète

- Recommandations personnalisées

- Sans engagement

Réponse sous 24h